本课程可以提升专业能力:CKA是CNCF致力于发展Kubernetes管理员社区,进而促进公司和组织广泛使用Kubernetes进行落地实践过程中的关键步骤。从另一方面证明你的实力:通过CKA认证的管理人员可迅速建立在就业市场上的信誉和价值。可以申请KCSP认证:每个公司一日有3名员工通过CKA,即可申请KCSP(KCSP是由CNCF和Linux基金会发起的,旨在针对在Kubernetes的企业应用中拥有丰富经验的服务商认证.还可以提升公司投标优势:如果公司业务是面向企业的容器化项目,参与投标时提供CKA资质证书可提升自身价值.

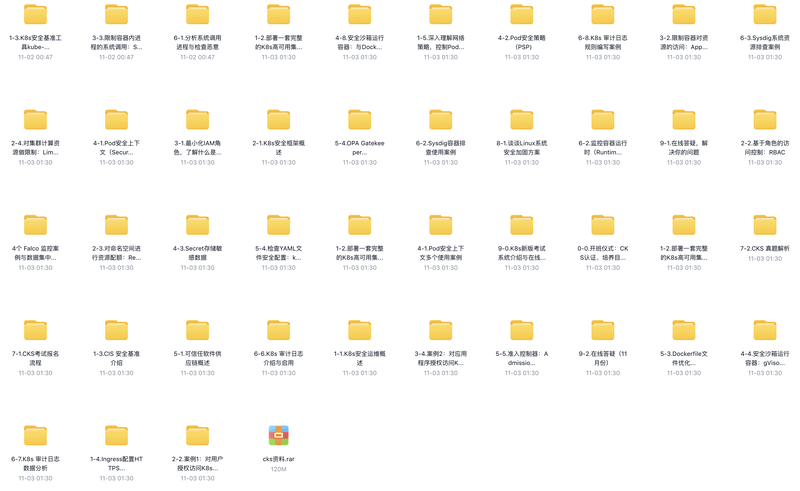

〖资源截图〗:

〖资源目录〗:

- ├──0-0.开班仪式:CKS认证、培养目标及学习建议

- | └──0-0.开班仪式:CKS认证、培养目标及学习建议.mp4 102.44M

- ├──1-1.K8s安全运维概述

- | └──1-1.K8s安全运维概述.mp4 34.14M

- ├──1-2.部署一套完整的K8s高可用集群(上)

- | └──1-2.部署一套完整的K8s高可用集群(上).mp4 40.05M

- ├──1-2.部署一套完整的K8s高可用集群(下)

- | └──1-2.部署一套完整的K8s高可用集群(下).mp4 168.52M

- ├──1-2.部署一套完整的K8s高可用集群(中)

- | └──1-2.部署一套完整的K8s高可用集群(中).mp4 166.69M

- ├──1-3.CIS 安全基准介绍

- | └──1-3.CIS 安全基准介绍.mp4 73.44M

- ├──1-3.K8s安全基准工具kube-bench

- | └──1-3.K8s安全基准工具kube-bench.mp4 104.89M

- ├──1-4.Ingress配置HTTPS证书安全通信

- | └──1-4.Ingress配置HTTPS证书安全通信.mp4 59.59M

- ├──1-5.深入理解网络策略,控制Pod网络通信

- | └──1-5.深入理解网络策略,控制Pod网络通信.mp4 142.34M

- ├──2-1.K8s安全框架概述

- | └──2-1.K8s安全框架概述.mp4 40.36M

- ├──2-2.案例1:对用户授权访问K8s(TLS证书)

- | └──2-2.案例1:对用户授权访问K8s(TLS证书).mp4 81.39M

- ├──2-2.基于角色的访问控制:RBAC

- | └──2-2.基于角色的访问控制:RBAC.mp4 45.85M

- ├──2-3.对命名空间进行资源配额:ResourceQuota

- | └──2-3.对命名空间进行资源配额:ResourceQuota.mp4 37.85M

- ├──2-4.对集群计算资源做限制:LimitRange

- | └──2-4.对集群计算资源做限制:LimitRange.mp4 65.97M

- ├──3-1.最小化IAM角色,了解什么是最小权限原则

- | └──3-1.最小化IAM角色,了解什么是最小权限原则.mp4 44.50M

- ├──3-2.限制容器对资源的访问:AppArmor

- | └──3-2.限制容器对资源的访问:AppArmor.mp4 57.03M

- ├──3-3.限制容器内进程的系统调用:Seccomp

- | └──3-3.限制容器内进程的系统调用:Seccomp.mp4 95.21M

- ├──3-4.案例2:对应用程序授权访问K8s(SA)

- | └──3-4.案例2:对应用程序授权访问K8s(SA).mp4 96.49M

- ├──4-1.Pod安全上下文(Security Context)维度

- | └──4-1.Pod安全上下文(Security Context)维度.mp4 44.07M

- ├──4-1.Pod安全上下文多个使用案例

- | └──4-1.Pod安全上下文多个使用案例.mp4 113.83M

- ├──4-2.Pod安全策略(PSP)

- | └──4-2.Pod安全策略(PSP).mp4 78.68M

- ├──4-3.Secret存储敏感数据

- | └──4-3.Secret存储敏感数据.mp4 46.36M

- ├──4-4.安全沙箱运行容器:gVisor介绍与安装

- | └──4-4.安全沙箱运行容器:gVisor介绍与安装.mp4 39.66M

- ├──4-8.安全沙箱运行容器:与Docker、K8s集成使用

- | └──4-8.安全沙箱运行容器:与Docker、K8s集成使用.mp4 138.32M

- ├──4个 Falco 监控案例与数据集中可视化

- | └──4个 Falco 监控案例与数据集中可视化.mp4 65.00M

- ├──5-1.可信任软件供应链概述

- | └──5-1.可信任软件供应链概述.mp4 39.84M

- ├──5-3.Dockerfile文件优化,镜像漏扫工具Trivy

- | └──5-3.Dockerfile文件优化,镜像漏扫工具Trivy.mp4 88.39M

- ├──5-4.OPA Gatekeeper策略引擎

- | └──5-4.OPA Gatekeeper策略引擎.mp4 115.72M

- ├──5-4.检查YAML文件安全配置:kubesec

- | └──5-4.检查YAML文件安全配置:kubesec.mp4 43.13M

- ├──5-5.准入控制器:Admission Webhook,镜像检查

- | └──5-5.准入控制器:Admission Webhook,镜像检查.mp4 113.59M

- ├──6-1.分析系统调用进程与检查恶意进程:Sysdig

- | └──6-1.分析系统调用进程与检查恶意进程:Sysdig.mp4 74.79M

- ├──6-2.Sysdig容器排查使用案例

- | └──6-2.Sysdig容器排查使用案例.mp4 86.14M

- ├──6-2.监控容器运行时(Runtime):Falco

- | └──6-2.监控容器运行时(Runtime):Falco.mp4 118.66M

- ├──6-3.Sysdig系统资源排查案例

- | └──6-3.Sysdig系统资源排查案例.mp4 73.58M

- ├──6-6.K8s 审计日志介绍与启用

- | └──6-6.K8s 审计日志介绍与启用.mp4 84.41M

- ├──6-7.K8s 审计日志数据分析

- | └──6-7.K8s 审计日志数据分析.mp4 112.11M

- ├──6-8.K8s 审计日志规则编写案例

- | └──6-8.K8s 审计日志规则编写案例.mp4 105.90M

- ├──7-1.CKS考试报名流程

- | └──7-1.CKS考试报名流程.mp4 54.18M

- ├──7-2.CKS 真题解析

- | └──7-2.CKS 真题解析.mp4 185.41M

- ├──8-1.谈谈Linux系统安全加固方案

- | └──8-1.谈谈Linux系统安全加固方案.mp4 33.99M

- ├──9-0.K8s新版考试系统介绍与在线答疑

- | └──9-0.K8s新版考试系统介绍与在线答疑.mp4 143.02M

- ├──9-1.在线答疑,解决你的问题

- | └──9-1.在线答疑,解决你的问题.mp4 50.66M

- ├──9-2.在线答疑(11月份)

- | └──9-2.在线答疑(11月份).mp4 38.07M

- └──cks资料.rar 119.97M

1. 本站所有资源收集于互联网,如有争议与本站无关!

2. 分享目的仅供大家学习和交流,不得使用于非法商业用途,不得违反国家法律,否则后果自负!

3. 如有链接无法下载、失效或广告,请联系管理员处理!

4.本站资源售价只是赞助,收取费用仅维持本站的日常运营所需!

2. 分享目的仅供大家学习和交流,不得使用于非法商业用途,不得违反国家法律,否则后果自负!

3. 如有链接无法下载、失效或广告,请联系管理员处理!

4.本站资源售价只是赞助,收取费用仅维持本站的日常运营所需!

常见问题FAQ

- 视频课程的格式是什么

- 视频不加密,网盘在线学习,课程免费更新,持续更新

- 怎么发货?

- 有些资源没更新完结怎么办

- 有问题不懂想咨询怎么办